Come blindare i tuoi dati biometrici e difendere la tua identità eterna (mistergadget.tech)

Manuale pratico di difesa per il presente e il futuro: perché a differenza di una password, il tuo volto non può essere resettato.

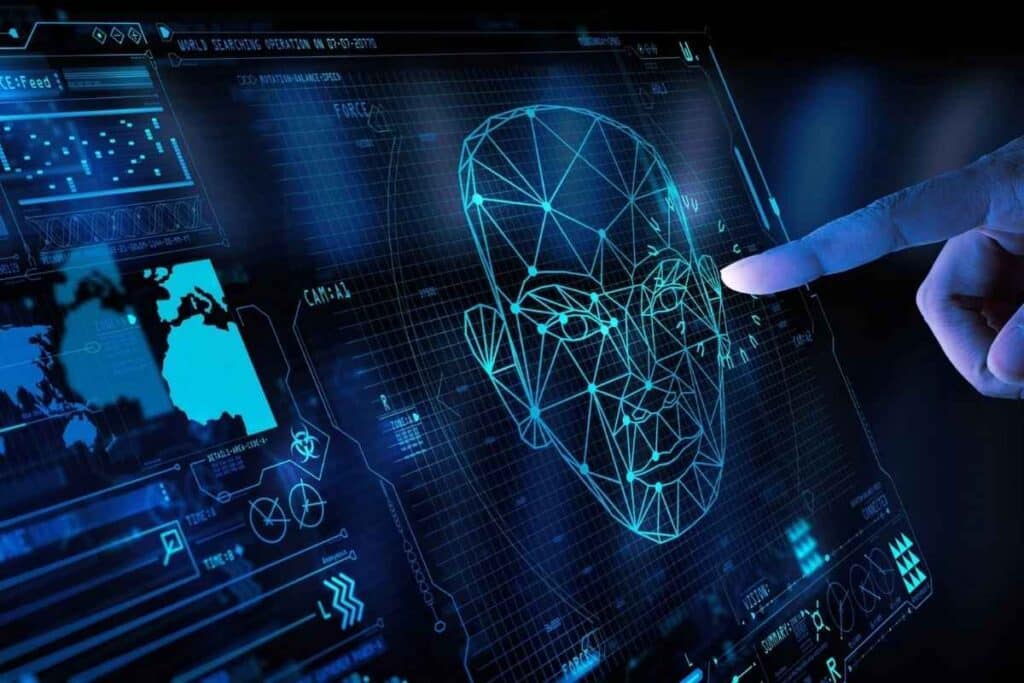

Viviamo in un’era in cui la comodità ha spesso la meglio sulla prudenza. Sblocchiamo lo smartphone con uno sguardo, paghiamo il caffè con un’impronta e accediamo all’ufficio tramite la scansione dell’iride. Ma c’è un “però” grande quanto una casa: i dati biometrici sono l’unica categoria di informazioni personali che non puoi cambiare. Se un database viene violato e la tua password viene rubata, ti basta sceglierne una nuova. Ma se qualcuno mette le mani sulla mappa digitale del tuo volto o sulla struttura delle tue impronte, quel dato rimarrà compromesso per sempre.

In questa guida tecnica esploreremo come gestire la tua identità biometrica con un approccio professionale, proteggendo oggi ciò che ti servirà per navigare nel mondo digitale del 2050.

Indice

La regola aurea: lo Storage Locale (On-Device)

Il primo comandamento della sicurezza biometrica è semplice: il dato grezzo non deve mai lasciare il tuo hardware.Quando utilizzi il FaceID di Apple o il lettore di impronte del tuo Samsung, il sistema non invia “la foto” del tuo viso o della tua dita ai server centrali dell’azienda.

- Come funziona tecnicamente: I dispositivi moderni utilizzano zone isolate del processore, chiamate Secure Enclave (Apple) o Trusted Execution Environment (Android/Windows). Qui, l’immagine del tuo dato viene trasformata in una chiave matematica crittografata.

- L’azione pratica: Prima di utilizzare il riconoscimento facciale su un’app di terze parti (come quelle per i pagamenti o per la gestione delle password), verifica nelle impostazioni della privacy che l’app utilizzi le API di sistema (quelle ufficiali fornite dal produttore del telefono) e non un proprio sistema di scansione proprietario che carica i dati sul Cloud. Diffida sempre delle app “divertenti” che chiedono scansioni del volto per invecchiarti o trasformarti in un cartone animato: spesso sono esche per alimentare database di riconoscimento facciale.

Biometria cancellabile: il trucco dell’hash matematico

Se non puoi cambiare la tua faccia, puoi cambiare il modo in cui il computer la “vede”. La biometria cancellabile (o trasformata) è una delle frontiere più interessanti della cybersecurity.

- Il processo: Invece di memorizzare il tuo volto reale, il software applica una distorsione algoritmica intenzionale prima di generare il codice di accesso.

- Il vantaggio: Se il database di quel servizio dovesse essere violato, gli hacker troverebbero solo una versione distorta e inutile dei tuoi dati. Tu, dal canto tuo, potresti “resettare” il dato semplicemente cambiando l’algoritmo di distorsione: il risultato sarebbe un nuovo codice matematico, pur partendo dallo stesso volto.

- Cosa fare: Quando scegli un servizio di sicurezza (come una serratura smart o un sistema di allarme), controlla che il produttore dichiari di utilizzare “Biometric Hashing”. È la garanzia che non stanno conservando foto del tuo occhio o del tuo polpastrello, ma solo stringhe di numeri impossibili da riconvertire nell’originale.

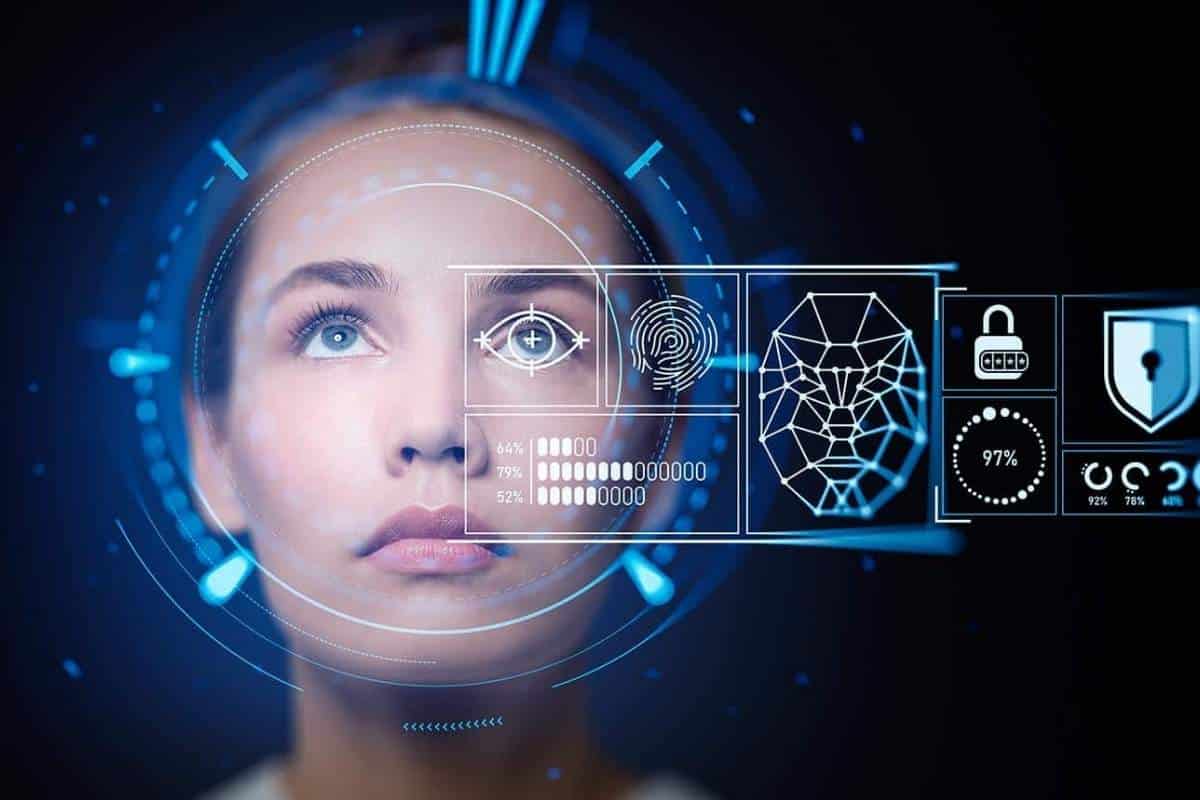

Autenticazione multimodale: oltre il singolo fattore

Nel 2026, l’intelligenza artificiale è già in grado di creare Deepfake vocali e facciali quasi perfetti. Affidarsi a un solo fattore biometrico è come chiudere la porta blindata ma lasciare la finestra aperta.

- Liveness Detection (Rilevamento della vitalità): Assicurati che i tuoi dispositivi utilizzino sensori avanzati di vitalità. Questi non si limitano a guardare la “forma” dell’impronta, ma verificano il calore corporeo, il flusso sanguigno o il movimento involontario delle pupille. Questo impedisce attacchi basati su calchi in silicone o maschere 3D ad alta risoluzione.

- Accoppiamento Hardware: La biometria dovrebbe essere solo una metà della mela. L’ideale è abbinarla a un fattore fisico, come una chiavetta di sicurezza hardware (FIDO2) tipo YubiKey. In questo modo, anche se un malintenzionato riuscisse a replicare perfettamente la tua voce o il tuo volto, non potrebbe comunque accedere ai tuoi account senza il possesso fisico della chiavetta.

Difesa passiva: l’Image Cloaking e la consapevolezza social

Molti non sanno che i dati biometrici vengono “rubati” passivamente ogni giorno attraverso i social network. Una foto ad alta risoluzione in cui mostri il segno della pace può contenere dettagli sufficienti per ricostruire le tue impronte digitali.

- Software di protezione: Esistono strumenti come Fawkes o LowKey (sviluppati da università americane) che applicano alle tue foto dei “mantelli” invisibili all’occhio umano. Questi pixel modificati confondono gli algoritmi di riconoscimento facciale delle grandi aziende, impedendo loro di inserirti nei propri database di tracciamento.

- Prudenza nelle pubblicazioni: Evita di caricare foto macro della tua iride o dei tuoi polpastrelli. Sembra paranoico oggi, ma nel 2050 questi saranno i tuoi codici di accesso a conti bancari e proprietà.

Isolare la “Smart Home”: la VLAN biometrica

Le videocamere smart o le serrature connesse sono spesso l’anello debole. Molti di questi dispositivi IoT (Internet of Things) hanno protocolli di sicurezza scadenti.

- Azione Tecnica: Se installi un sistema biometrico in casa, non collegarlo alla stessa rete Wi-Fi che usi per navigare con il PC o lo smartphone. Configura una VLAN (Virtual Local Area Network) dedicata sul tuo router.

- Perché farlo: Isolare questi dispositivi significa che, se un hacker dovesse riuscire a penetrare nella tua lampadina smart o nella tua webcam, non avrebbe comunque accesso ai dati sensibili della serratura biometrica o del tuo archivio dati principale.

La biometria è un dono incredibile della tecnologia: ci libera dal peso delle password dimenticate e rende l’accesso sicuro più fluido che mai. Tuttavia, la comodità non deve mai diventare complicità. Proteggere i propri dati biometrici oggi non significa essere tecnofobici, ma essere utenti evoluti che sanno dare il giusto valore alla propria unicità biologica. In un futuro dove tutto sarà duplicabile, il tuo dato biometrico protetto sarà il tuo ultimo, vero baluardo di identità.